Автор: Денис Аветисян

Новый подход комбинирует графовые автоэнкодеры и анализ редких паттернов для более эффективного обнаружения атак, замаскированных под нормальное поведение систем.

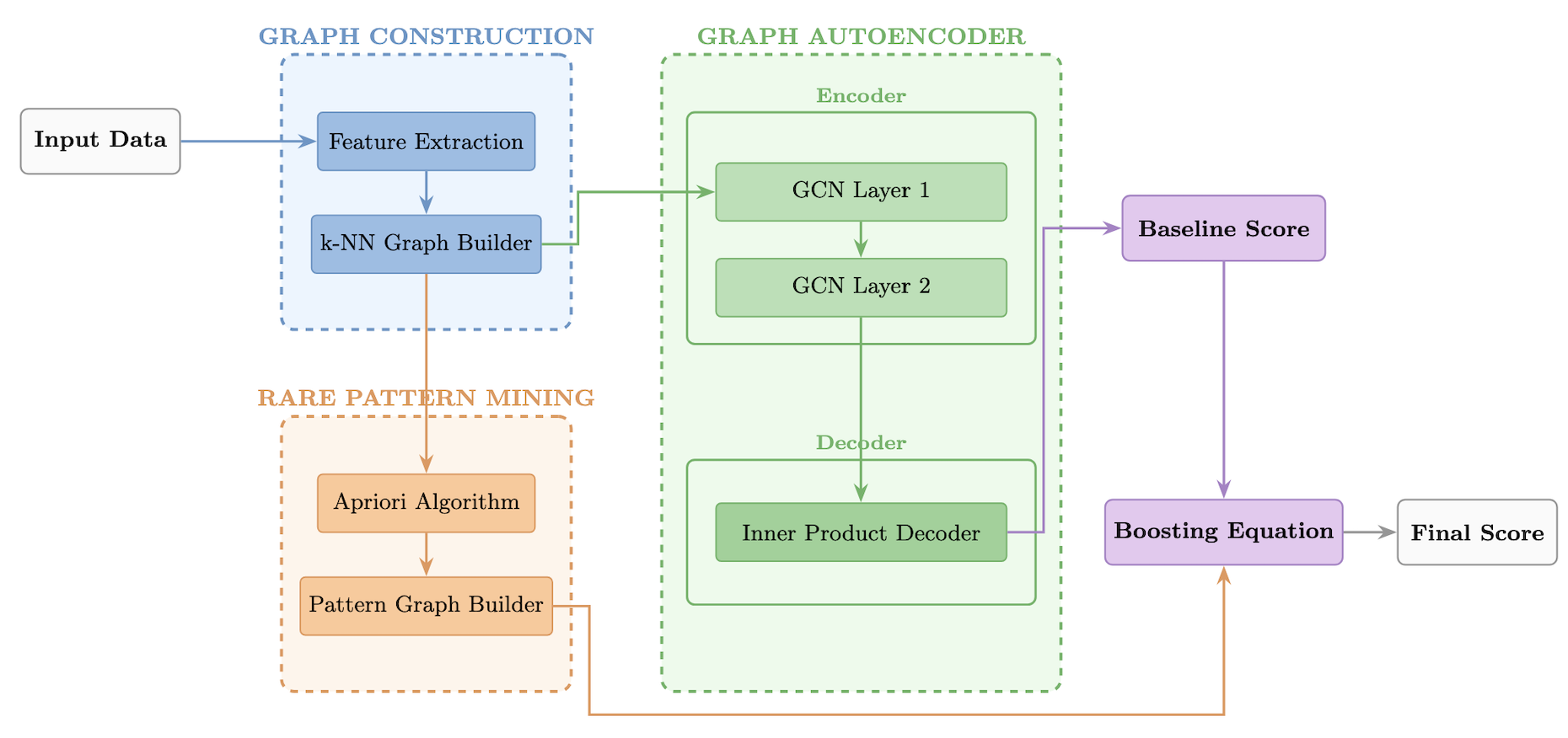

Представлена архитектура RPG-AE, использующая анализ происхождения данных для выявления аномалий на основе графовых нейронных сетей и редкого поиска.

Обнаружение современных, скрытных кибератак, таких как Advanced Persistent Threats (APT), представляет собой сложную задачу из-за их способности маскироваться под нормальную активность системы. В данной работе, посвященной разработке подхода ‘RPG-AE: Neuro-Symbolic Graph Autoencoders with Rare Pattern Mining for Provenance-Based Anomaly Detection’, предложен новый фреймворк, сочетающий в себе автоэнкодеры графов и поиск редких шаблонов для выявления аномалий в данных системного происхождения. Показано, что интеграция редких шаблонов значительно повышает качество ранжирования аномалий по сравнению с базовыми моделями автоэнкодеров графов. Способны ли подобные гибридные подходы, объединяющие глубокое обучение и классический анализ данных, обеспечить более эффективную и интерпретируемую защиту от сложных киберугроз?

Ловушка для APT: Почему традиционные методы защиты бессильны

Традиционные системы обнаружения аномалий оказываются неэффективными в противостоянии продвинутым устойчивым угрозам (APT), поскольку злоумышленники стремятся маскировать свои действия под легитимную активность. В отличие от грубых атак, APT характеризуются скрытностью и долгосрочным присутствием в системе, что позволяет им постепенно внедряться и адаптироваться к нормальному поведению. В результате, стандартные методы, основанные на выявлении отклонений от заданных правил или сигнатур, часто не способны распознать тонкие изменения, производимые злоумышленником, стремящимся остаться незамеченным. Это создает серьезную проблему для современной кибербезопасности, требуя разработки новых подходов, способных анализировать поведение системы на более глубоком уровне и выявлять даже незначительные отклонения от нормы, указывающие на присутствие APT.

Традиционные системы безопасности, основанные на статических сигнатурах и наборах правил, всё чаще оказываются неэффективными перед лицом новых, ранее неизвестных векторов атак. Эти системы полагаются на предварительное знание угроз, что делает их уязвимыми к модификациям и инновациям, применяемым злоумышленниками. Вместо того чтобы блокировать конкретные, известные шаблоны, современные атаки часто используют легитимные инструменты и процессы, маскируясь под обычную активность системы. Поэтому, полагаясь исключительно на сопоставление с заранее определёнными сигнатурами, системы защиты не способны эффективно обнаруживать и предотвращать сложные, адаптирующиеся угрозы, что требует перехода к более интеллектуальным и проактивным методам анализа поведения системы.

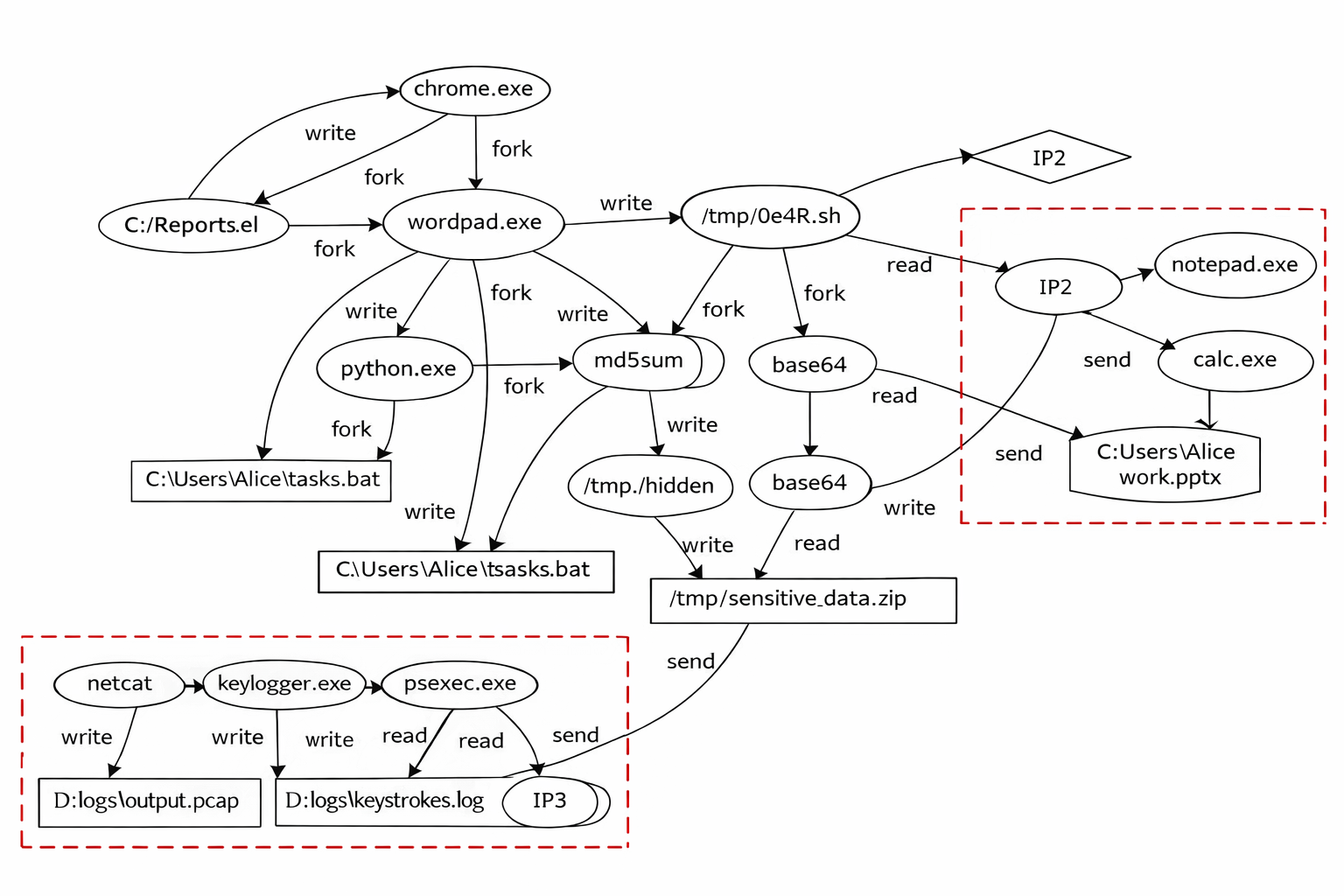

Для построения надежной защиты от современных угроз необходимо глубокое понимание поведения систем, которое достигается благодаря использованию данных о происхождении (System Provenance Data). Эти данные фиксируют полную историю изменений в системе — от запуска процессов и модификации файлов до сетевых подключений и доступа к ресурсам. Анализ System Provenance Data позволяет выявить аномалии не по сигнатурам, а по отклонениям от установленного нормального поведения, что особенно важно для обнаружения сложных атак, таких как APT. Вместо поиска известных шаблонов, система способна отследить цепочку событий, приведших к подозрительной активности, и определить, является ли она результатом легитимных действий или злонамеренных манипуляций. Подобный подход значительно повышает эффективность обнаружения угроз, которые ранее оставались незамеченными.

Современные системы обнаружения вторжений зачастую не способны выявить скрытые атаки из-за пренебрежения анализом нормальной реляционной структуры системы. Вместо фокусировки на явных аномалиях, злоумышленники всё чаще используют тонкие отклонения от привычного взаимодействия между компонентами, маскируя свою деятельность под легитимную активность. Исследования показывают, что стандартные методы, основанные на сигнатурах или статистическом анализе, упускают из виду эти едва заметные изменения в поведении системы, что значительно снижает эффективность защиты. Понимание взаимосвязей между процессами, файлами и сетевыми соединениями в рамках нормальной работы позволяет выявлять даже минимальные отклонения, указывающие на потенциальную угрозу, и, следовательно, повысить устойчивость к сложным и замаскированным атакам.

Моделирование поведения: Графы процессов как ключ к обнаружению угроз

Графы поведенческих процессов представляют собой эффективный инструмент для моделирования активности системы, позволяя отображать взаимосвязи между процессами. В отличие от традиционных диаграмм потоков данных, эти графы фокусируются на фактическом поведении процессов, а не только на логической последовательности операций. Каждый узел в графе представляет собой процесс, а ребра отражают наблюдаемые взаимодействия между ними, такие как обмен сообщениями, вызовы функций или совместное использование ресурсов. Это позволяет выявить зависимости, определить критические пути и визуализировать сложные сценарии выполнения, что особенно важно при анализе и отладке систем с высокой степенью параллелизма и асинхронности.

Построение графов поведенческих моделей осуществляется с использованием алгоритмов, таких как k-ближайших соседей (k-NN). Данный подход позволяет идентифицировать схожие паттерны поведения путем вычисления расстояния между различными процессами или их состояниями. Процессы, находящиеся в непосредственной близости в пространстве признаков (определяемом выбранными метриками), классифицируются как имеющие схожее поведение. Значение параметра k определяет количество ближайших соседей, учитываемых при классификации, влияя на чувствительность и точность выявления поведенческих паттернов. Выбор оптимального значения k и метрики расстояния критичен для эффективного построения графа и корректной идентификации схожих поведенческих последовательностей.

Нейронные сети, работающие с графами, в частности, автоэнкодеры графов, позволяют формировать векторные представления (вложения) графов, описывающих поведение процессов. Этот процесс основан на обучении сети сжатию графа в вектор меньшей размерности с последующим восстановлением исходной структуры. Полученные вложения захватывают скрытые закономерности и взаимосвязи внутри графа, позволяя эффективно сравнивать различные модели поведения и выявлять аномалии. В результате, информация о структуре графа, включая связи между процессами, кодируется в компактном векторном пространстве, что облегчает дальнейший анализ и машинное обучение.

Моделирование поведения с помощью графов процессов позволяет выйти за рамки анализа простых взаимодействий между процессами и охватить полный контекст их работы. Это достигается за счет представления не только последовательности вызовов, но и учета связанных данных, временных характеристик и внешних факторов, влияющих на поведение системы. В результате, графы процессов способны отразить сложные зависимости и взаимосвязи, которые определяют общее поведение системы, что существенно повышает точность анализа и прогнозирования ее состояния. Такой подход особенно важен при работе с распределенными системами и микросервисной архитектурой, где поведение системы определяется множеством взаимодействующих компонентов.

RPG-AE: Нейро-символьный подход к обнаружению аномалий

RPG-AE объединяет в себе преимущества графовых автоэнкодеров (Graph Autoencoders) и майнинга редких паттернов (Rare Pattern Mining) для повышения эффективности обнаружения аномалий. Графовые автоэнкодеры позволяют эффективно моделировать нормальное поведение системы, представляя ее в виде графа и обучаясь восстанавливать структуру этого графа. Майнинг редких паттернов, в свою очередь, выявляет нечасто встречающиеся комбинации событий, которые могут свидетельствовать о вредоносной активности. Интеграция этих двух подходов позволяет RPG-AE обнаруживать аномалии, которые могут быть пропущены при использовании только одного из методов, обеспечивая более надежное и точное обнаружение угроз.

Редкий майнинг шаблонов (Rare Pattern Mining), использующий алгоритмы, такие как Apriori, позволяет выявлять нечасто встречающиеся комбинации поведения, которые могут свидетельствовать о злонамеренных атаках. Алгоритм Apriori анализирует наборы данных для обнаружения элементов или событий, встречающихся реже определенного порога минимальной поддержки. Обнаруженные редкие шаблоны рассматриваются как потенциальные аномалии, поскольку отклонение от нормального поведения часто проявляется в виде нетипичных комбинаций действий. Использование алгоритмов редкого майнинга шаблонов позволяет обнаруживать сложные атаки, которые могут быть не выявлены традиционными методами, основанными на анализе отдельных событий или признаков.

Методика RPG-AE демонстрирует наилучшие результаты среди сравниваемых неконтролируемых базовых моделей обнаружения аномалий на наборах данных DARPA TC благодаря интеграции доказательств редких паттернов с ошибкой реконструкции графового автокодировщика. В процессе обучения, графовый автокодировщик восстанавливает нормальное поведение, а редкие паттерны, выявленные алгоритмами вроде Apriori, служат индикаторами отклонений. Комбинирование этих двух источников информации позволяет RPG-AE более эффективно идентифицировать аномалии, чем подходы, использующие только ошибку реконструкции или только редкие паттерны, что подтверждается результатами экспериментов на стандартных наборах данных для оценки систем обнаружения вторжений.

Метод повышения оценки (Score Boosting) используется для уточнения ранжирования аномальных действий, что приводит к более надежному определению приоритетов. Эффективность данного метода возрастает при увеличении веса повышения α в диапазоне от 0 до 2.0. Практические эксперименты показали, что увеличение значения α способствует более точному выделению аномалий и улучшению общей производительности системы обнаружения, поскольку позволяет придать больший вес сигналам, указывающим на подозрительную активность, полученным в процессе анализа.

Подтверждение эффективности и перспективы применения

Эффективность разработанной системы RPG-AE была всесторонне подтверждена в ходе тестирования на наборе данных DARPA Transparent Computing, который признан отраслевым стандартом для проведения анализа на основе происхождения событий в системах безопасности. Этот набор данных, характеризующийся высокой степенью реалистичности и сложности, позволил продемонстрировать способность RPG-AE выявлять аномалии в условиях, максимально приближенных к реальным угрозам. Использование именно DARPA Transparent Computing в качестве эталонного набора данных обеспечивает надежность и объективность полученных результатов, подтверждая перспективность RPG-AE для практического применения в сфере кибербезопасности и защиты информационных систем.

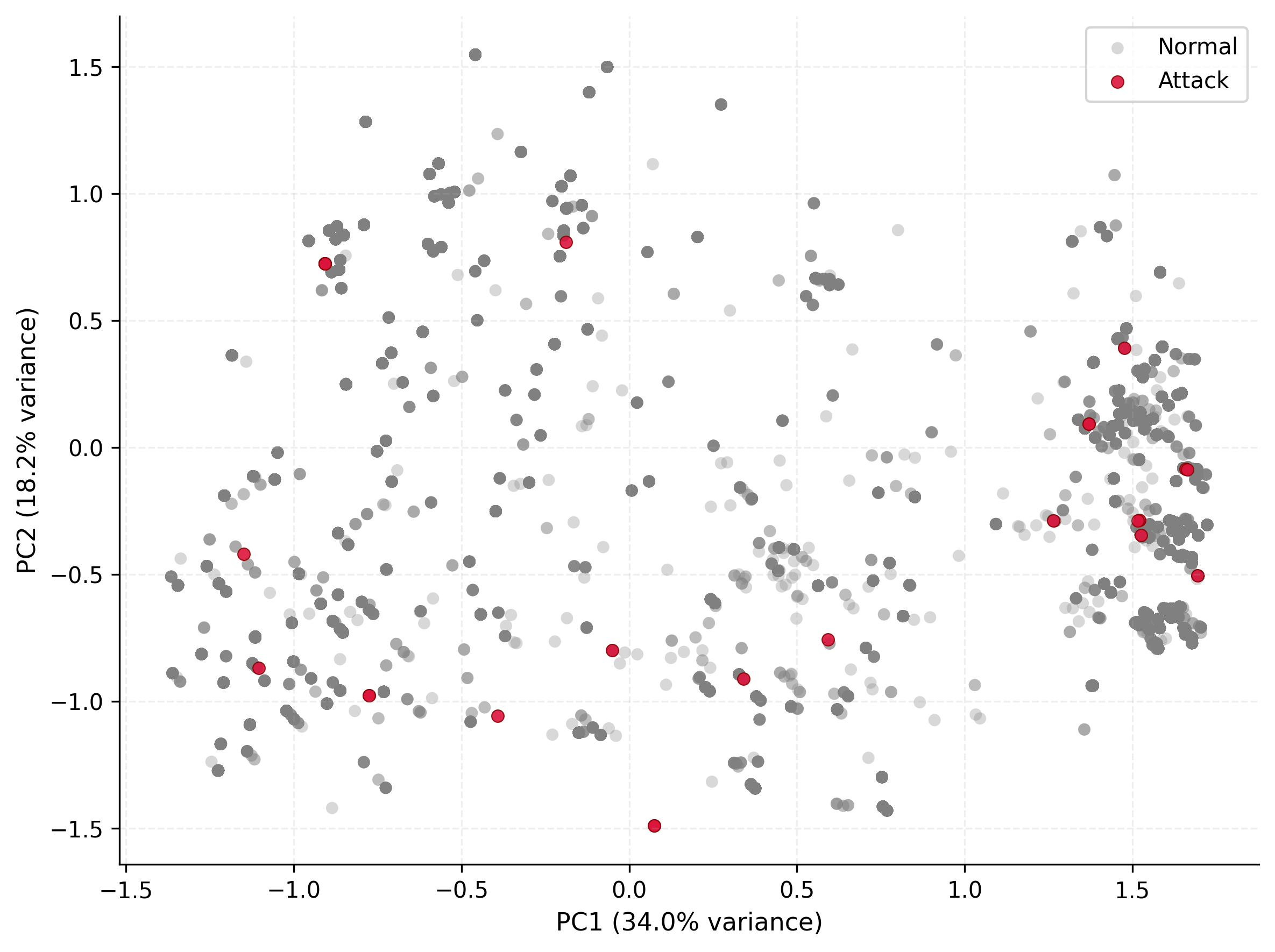

В сфере анализа безопасности данных часто встречается проблема дисбаланса классов, когда количество атак значительно меньше количества нормальной активности. Данная ситуация создает трудности для традиционных методов обнаружения вторжений, поскольку они склонны игнорировать редкие, но потенциально опасные события. Разработанная система RPG-AE эффективно решает эту проблему, используя специализированные алгоритмы, которые позволяют точно идентифицировать редкие атаки, даже при их крайне низкой частоте встречаемости в данных. Такой подход позволяет повысить надежность системы обнаружения угроз и снизить вероятность пропусков, обеспечивая более полную защиту от кибератак.

В основе подхода RPG-AE лежит анализ так называемого «Пространства Транзакций» — комплексного представления взаимодействий внутри системы. Вместо фокусировки на отдельных, заранее известных угрозах, система выявляет аномальные комбинации этих взаимодействий. Это позволяет обнаруживать ранее неизвестные, так называемые «zero-day» атаки, поскольку угроза определяется не по сигнатуре, а по отклонению от нормального поведения в пространстве транзакций. Идентифицируя необычные последовательности и взаимосвязи между событиями, RPG-AE способна выявить злонамеренные действия, которые не были предусмотрены традиционными методами обнаружения вторжений, обеспечивая проактивную защиту от новых и развивающихся угроз.

Анализ редких паттернов, выявляемых системой, демонстрирует высокую точность фильтрации аномалий благодаря специфическому диапазону их встречаемости — от 0.012% до 1.22%. Такой подход позволяет эффективно отсеивать как чрезвычайно распространенные события, которые не представляют угрозы, так и практически уникальные случаи, вероятно являющиеся случайными ошибками или шумовыми данными. Данный диапазон обеспечивает фокусировку на действительно значимых аномалиях, представляющих собой комбинации, достаточно редкие, чтобы вызвать подозрения, но и достаточно частые, чтобы не быть статистической погрешностью. В результате, система способна обнаруживать сложные атаки, скрывающиеся в редких, но закономерных паттернах поведения, избегая при этом ложных срабатываний.

Исследования показали, что разработанная система RPG-AE демонстрирует превосходство в ранжировании аномалий по сравнению с существующими аналогами, что подтверждается достижением наивысших показателей nDCG@K. Данный показатель, оценивающий релевантность найденных аномалий, свидетельствует о высокой точности системы в выявлении и приоритизации потенциальных угроз. Превосходство RPG-AE в ранжировании особенно важно в контексте информационной безопасности, где оперативное выявление и анализ атак имеют критическое значение. Высокие значения nDCG@K указывают на то, что система не просто обнаруживает аномалии, но и эффективно выделяет наиболее значимые из них, что позволяет специалистам быстро реагировать на возникающие угрозы и минимизировать возможный ущерб.

Исследование представляет собой очередную попытку придать элегантность процессу выявления аномалий в системах. Авторы предлагают RPG-AE, объединяющую графовые автоэнкодеры и поиск редких паттернов. Звучит многообещающе, но, как показывает опыт, даже самые сложные модели рано или поздно столкнутся с реалиями продакшена. Клод Шеннон однажды заметил: «Коммуникация — это просто передача информации, а не её смысл». В данном контексте, RPG-AE — это, по сути, инструмент для передачи информации об аномалиях, а вот насколько осмысленно эта информация будет воспринята системой безопасности, — вопрос открытый. Важно помнить, что любая «революционная» технология завтра станет техдолгом, и рано или поздно найдется способ обойти даже самые изощренные алгоритмы.

Что дальше?

Представленный подход, безусловно, добавляет ещё один уровень сложности в и без того перегруженную область обнаружения аномалий. Графовые автоэнкодеры, в сочетании с поиском редких паттернов… звучит солидно. Но, как показывает практика, любая «революционная» библиотека — это лишь очередная обёртка над старыми, хорошо известными багами. Вопрос не в алгоритме, а в данных. Как быстро «нормальное» поведение превратится в новый источник ложных срабатываний, когда система будет развёрнута в реальной среде? Это лишь вопрос времени.

Очевидно, что необходимы более устойчивые методы обработки «шума» и адаптации к постоянно меняющимся профилям поведения. Впрочем, все эти «адаптивные» системы рано или поздно упираются в проблему дрейфа. И, конечно, стоит задуматься о стоимости вычислений. Элегантная теория хорошо работает на тестовых примерах, но когда речь заходит о масштабировании — производительность часто оказывается компромиссом.

В конечном итоге, всё новое — это просто старое с худшей документацией. Очевидно, что область системной безопасности продолжит эволюционировать, но, вероятно, фундаментальные проблемы останутся прежними. Атакующие всегда найдут способ сломать даже самую изящную систему. И, как это часто бывает, «решение» окажется лишь временной мерой.

Оригинал статьи: https://arxiv.org/pdf/2602.02929.pdf

Связаться с автором: https://www.linkedin.com/in/avetisyan/

Смотрите также:

- БИТКОИН ПРОГНОЗ. BTC криптовалюта

- ПРОГНОЗ ДОЛЛАРА К ШЕКЕЛЮ

- ЭФИРИУМ ПРОГНОЗ. ETH криптовалюта

- MYX ПРОГНОЗ. MYX криптовалюта

- SOL ПРОГНОЗ. SOL криптовалюта

- SAROS ПРОГНОЗ. SAROS криптовалюта

- ДОГЕКОИН ПРОГНОЗ. DOGE криптовалюта

- ZEC ПРОГНОЗ. ZEC криптовалюта

- РИППЛ ПРОГНОЗ. XRP криптовалюта

- FARTCOIN ПРОГНОЗ. FARTCOIN криптовалюта

2026-02-04 10:41