Автор: Денис Аветисян

В новой работе исследуется возможность создания едва заметных помех для систем идентификации личности и анализа эмоций с использованием передовых моделей машинного обучения.

Исследование посвящено генерации и обнаружению атак с использованием диффузионных моделей и методов цифровой криминалистики изображений, направленных на системы распознавания лиц.

Несмотря на прогресс в области биометрической идентификации, системы распознавания лиц остаются уязвимыми к целенаправленным атакам. В работе ‘Diffusion-Driven Deceptive Patches: Adversarial Manipulation and Forensic Detection in Facial Identity Verification’ представлен комплексный подход к генерации и обнаружению обманчивых патчей, способных искажать результаты распознавания лиц и даже эмоций. Используя диффузионные модели для создания незаметных искажений и методы перцептивного хеширования для их выявления, авторы демонстрируют возможность как успешных атак, так и эффективной защиты. Какие новые стратегии компрометации и защиты могут возникнуть в контексте дальнейшего развития технологий распознавания лиц и угроз безопасности?

Уязвимость Систем Распознавания Лиц: Математическая Неустойчивость

Современные системы распознавания лиц, широко внедряемые в различные сферы жизни — от контроля доступа до обеспечения безопасности — оказываются уязвимыми перед так называемыми «атаками возмущений». Эти атаки заключаются в намеренном внесении едва заметных изменений в изображение лица, не воспринимаемых человеческим глазом, но способных полностью дезориентировать алгоритмы машинного обучения. Небольшие, тщательно продуманные искажения, действующие как «слепое пятно» для нейронной сети, могут привести к ошибочной идентификации личности или даже к полному игнорированию лица, ставя под угрозу надежность и безопасность систем, полагающихся на эту технологию. Суть проблемы заключается в том, что алгоритмы распознавания лиц, хотя и демонстрируют высокую точность в идеальных условиях, могут быть легко обмануты, если изображение подвергается даже незначительным, но целенаправленным манипуляциям.

Атаки на системы распознавания лиц раскрывают фундаментальные уязвимости в глубоких нейронных сетях, лежащих в их основе. Эти сети, обученные на огромных массивах данных, могут быть обмануты незначительными, едва заметными для человеческого глаза изменениями в изображениях. Подобные манипуляции, известные как «состязательные атаки», позволяют злоумышленникам успешно обходить системы аутентификации, системы видеонаблюдения и другие приложения, где идентификация личности играет критическую роль. Это представляет серьезную угрозу для конфиденциальности данных и безопасности, поскольку позволяет несанкционированный доступ к защищенным ресурсам и нарушает принципы приватности, особенно в контексте повсеместного распространения технологий распознавания лиц.

Современные методы защиты систем распознавания лиц зачастую демонстрируют недостаточную устойчивость к разнообразным атакам и не способны эффективно работать в реальных условиях. Исследования показывают, что большинство существующих защитных механизмов разрабатываются для противодействия конкретному типу возмущений, оставляя систему уязвимой перед другими, незнакомыми атаками. Более того, эффективность этих методов значительно снижается при внесении даже незначительных изменений в условия съемки — освещение, угол обзора или качество изображения — что ставит под сомнение их применимость в динамичной и непредсказуемой обстановке реального мира. Такая ограниченность требует разработки принципиально новых, более адаптивных и обобщающих стратегий защиты, способных обеспечить надежную работу систем распознавания лиц в любых условиях и против любых типов атак.

Конструирование Обмана: Механика Состязательных Патчей

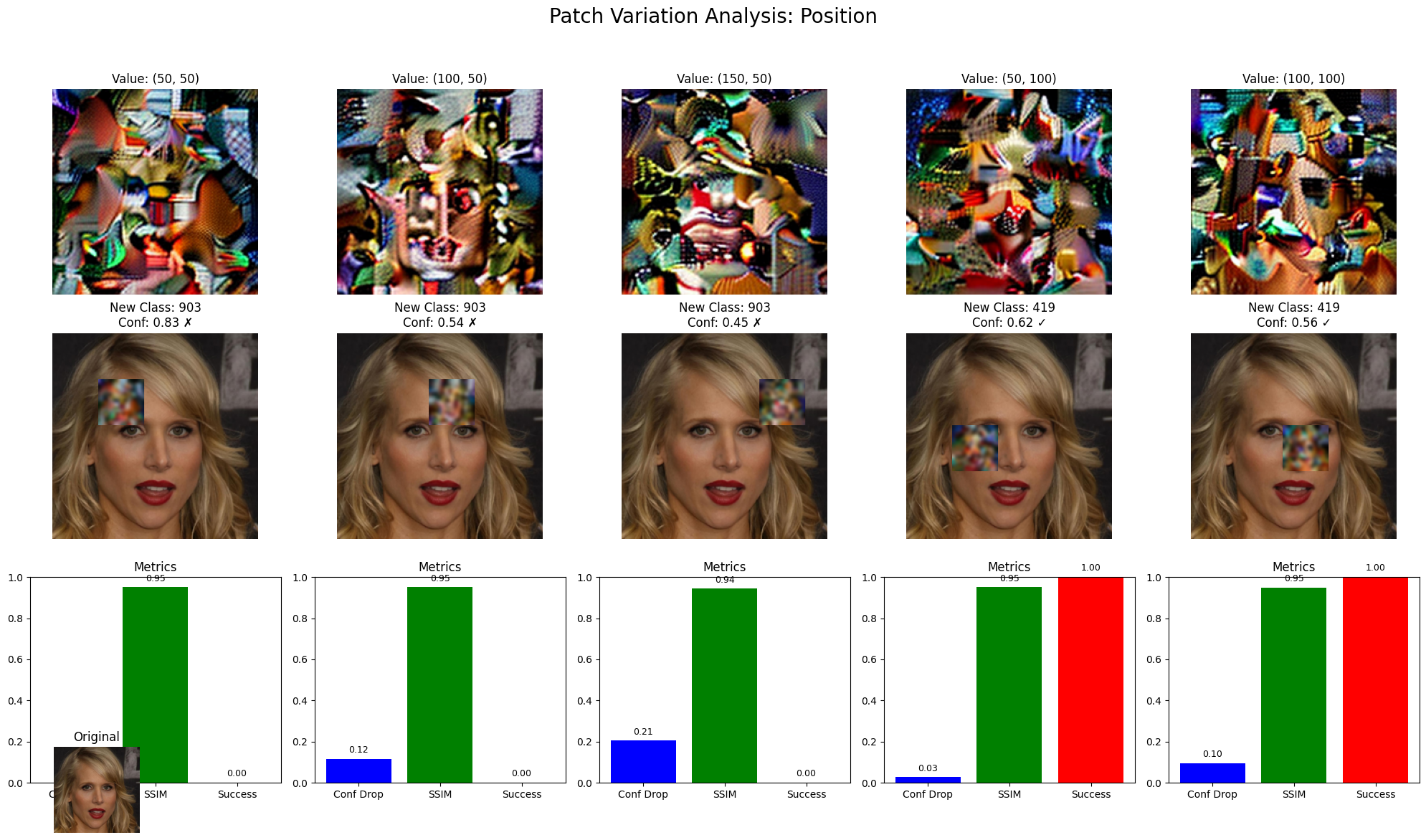

Генерация адверсарных патчей заключается в создании локализованных модификаций изображения, предназначенных для намеренного введения в заблуждение предсказаний модели машинного зрения. Эти модификации представляют собой небольшие, целенаправленно сконструированные участки изображения, которые изменяют входные данные таким образом, чтобы заставить модель классифицировать изображение неправильно. Важно отметить, что патчи не обязательно должны быть заметны для человеческого глаза, и их эффективность зависит от точности их расположения и конфигурации, а также от архитектуры и параметров используемой модели. Метод заключается в оптимизации этих изменений для максимизации вероятности неверной классификации, сохраняя при этом общую реалистичность изображения.

Диффузионные модели представляют собой эффективный метод генерации состязательных патчей благодаря итеративному процессу уточнения. В основе лежит добавление гауссовского шума к исходному изображению и последующее обучение модели для обратного процесса — удаления шума и восстановления изображения. В контексте генерации патчей, модель обучается не восстанавливать исходное изображение, а генерировать патч, который максимально искажает предсказания целевой нейронной сети. Итеративный процесс уточнения патча заключается в последовательном применении обратного диффузионного процесса, при котором патч постепенно уточняется для увеличения степени искажения предсказаний, измеряемой, например, через изменение уверенности классификатора или переключение на неверный класс. Этот подход позволяет создавать патчи, которые оптимизированы для конкретной архитектуры нейронной сети и типа атаки.

Адверсарные патчи, будучи физически реализованными в виде наклеек или масок, представляют собой прямую угрозу для систем распознавания лиц в реальных условиях. Исследования показали, что даже небольшие, локализованные модификации изображения, создаваемые патчами, способны вызвать ошибочные предсказания модели, приводя к неверной идентификации или даже полному обходу системы. Это особенно критично для систем безопасности, контроля доступа и видеонаблюдения, где надежная идентификация личности является ключевым требованием. Эффективность физических патчей подтверждена в различных сценариях, включая изменения освещения и угла обзора камеры, что подчеркивает их практическую значимость как вектора атаки.

Обнаружение Невидимого: Идентификация Состязательных Возмущений

Для обнаружения атак, направленных на искажение изображений, применяется анализ частотной области с использованием быстрого преобразования Фурье (FFT). Этот метод позволяет выявить высокочастотные компоненты, которые часто добавляются к исходному изображению в процессе генерации атак. Анализ FFT основывается на преобразовании изображения из пространственной области в частотную, где аномалии, вызванные адверсарными возмущениями, становятся более заметными. Изменения в амплитуде определенных частот могут указывать на наличие скрытых манипуляций, невидимых для человеческого глаза. Практическая реализация включает вычисление FFT для изображения, анализ спектральной плотности и выявление отклонений от ожидаемых значений для чистых изображений.

Перцептивный хешинг представляет собой метод создания устойчивого «отпечатка» изображения, позволяющий выявлять даже незначительные модификации, вносимые злоумышленными патчами. В основе метода лежит извлечение ключевых характеристик изображения, формирующих его уникальный хеш-код. Сравнение хеш-кодов исходного и модифицированного изображений позволяет количественно оценить степень различия, выявляя даже те изменения, которые незаметны для человеческого глаза. Устойчивость метода к незначительным искажениям, таким как сжатие или изменение масштаба, делает его эффективным инструментом для обнаружения атак, направленных на обман систем компьютерного зрения.

Модель MiDaS позволяет выявлять геометрические несоответствия в изображениях, что служит индикатором наличия атак, основанных на внесении небольших, но целенаправленных изменений. В рамках нашей системы обнаружения атак, анализ на основе структурного сходства (SSIM) демонстрирует 100%-ную точность в обнаружении таких манипуляций. MiDaS оценивает глубину сцены по изображению, и отклонения в оценке глубины, вызванные adversarial-патчами, эффективно детектируются при помощи SSIM, сравнивающего исходное и модифицированное изображения.

Построение Устойчивых Систем: Данные и Модельные Основы

Эффективность систем распознавания лиц напрямую зависит от качества и разнообразия обучающих наборов данных, таких как VGGface2 и CelebA. Эти обширные коллекции изображений лиц, содержащие миллионы примеров с различным освещением, позами и выражениями, служат основой для обучения современных моделей. Чем более полным и репрезентативным является набор данных, тем лучше модель способна обобщать и корректно идентифицировать лица в различных условиях реального мира. Недостаточное разнообразие данных может приводить к предвзятости модели и снижению точности распознавания для определенных групп людей или в нестандартных ситуациях. Поэтому, создание и постоянное расширение высококачественных обучающих наборов данных является критически важным для развития надежных и справедливых систем распознавания лиц.

Современные модели распознавания лиц, такие как FaceNet, ArcFace и InceptionResnetV1, демонстрируют высокую эффективность благодаря обучению на масштабных наборах данных, включающих миллионы изображений. Эти обширные коллекции, например VGGface2 и CelebA, предоставляют моделям возможность изучить широкий спектр вариаций лиц — различные позы, выражения, освещение и этническую принадлежность. В результате, модели становятся более устойчивыми к изменениям в условиях реального мира и способны обобщать знания, полученные в процессе обучения, для точной идентификации лиц даже в сложных ситуациях. Использование больших данных позволяет существенно улучшить производительность и надежность систем распознавания лиц, делая их более применимыми в различных областях — от систем безопасности до персонализированных сервисов.

Использование перцептивных метрик, таких как LPIPS и SSIM, в процессе как генерации атак, так и их обнаружения, позволяет значительно повысить устойчивость и обобщающую способность систем распознавания лиц. Эксперименты с использованием состязательных подписей показали, что точность распознавания в чистых условиях достигает 0.9231, однако при воздействии состязательных возмущений она резко падает до 0.4069. Этот значительный спад демонстрирует уязвимость моделей к тщательно разработанным искажениям и подчеркивает важность интеграции перцептивных метрик для оценки и улучшения их надежности в реальных условиях эксплуатации.

Исследование, представленное в данной работе, демонстрирует необходимость строгого математического подхода к безопасности систем распознавания лиц. Авторы исследуют генерацию обманчивых патчей, используя диффузионные модели, и методы их обнаружения, опираясь на перцептивное хеширование и другие криминалистические техники. Как отмечает Эндрю Ын: «Мы должны стремиться к созданию систем, которые не просто работают, но и обладают доказанной корректностью». В контексте уязвимости систем распознавания лиц, представленной в статье, эта мысль приобретает особое значение: недостаточно полагаться на эмпирическую устойчивость, необходимо доказать, что система действительно надежно различает подлинные изображения от манипулированных.

Что дальше?

Исследование, представленное в данной работе, демонстрирует, что кажущаяся надежность систем распознавания лиц и эмоций зиждется на хрупком фундаменте. Генерация обманчивых патчей посредством диффузионных моделей — не просто техническая демонстрация, а иллюстрация принципиальной слабости алгоритмов, полагающихся на статистические закономерности. Истинно элегантное решение проблемы не в создании более сложных детекторов, а в разработке систем, инвариантных к подобным манипуляциям — то есть, в переходе от эвристики к математической строгости.

Очевидно, что перцептивное хеширование, как и другие методы криминалистического анализа изображений, представляют собой лишь временную преграду. Злоумышленник, обладающий достаточными вычислительными ресурсами и глубоким пониманием принципов работы алгоритмов, всегда найдет способ обойти защиту. Более перспективным представляется поиск принципиально новых подходов к верификации личности, не полагающихся на анализ визуальной информации в ее текущем представлении.

Необходимо признать, что борьба между атакующими и защитниками — это бесконечный танец. Однако, в отличие от хаотичных попыток «залатать дыры», истинный прогресс заключается в создании систем, чья безопасность вытекает из их внутренней логики, а не из сложности реализации. В конечном итоге, красота алгоритма проявляется не в трюках, а в непротиворечивости его границ и предсказуемости.

Оригинал статьи: https://arxiv.org/pdf/2601.09806.pdf

Связаться с автором: https://www.linkedin.com/in/avetisyan/

Смотрите также:

- БИТКОИН ПРОГНОЗ. BTC криптовалюта

- ПРОГНОЗ ДОЛЛАРА К ШЕКЕЛЮ

- ЭФИРИУМ ПРОГНОЗ. ETH криптовалюта

- SAROS ПРОГНОЗ. SAROS криптовалюта

- MYX ПРОГНОЗ. MYX криптовалюта

- SOL ПРОГНОЗ. SOL криптовалюта

- ZEC ПРОГНОЗ. ZEC криптовалюта

- ДОГЕКОИН ПРОГНОЗ. DOGE криптовалюта

- РИППЛ ПРОГНОЗ. XRP криптовалюта

- FARTCOIN ПРОГНОЗ. FARTCOIN криптовалюта

2026-01-18 17:58