Автор: Денис Аветисян

Новое исследование предлагает эффективный метод сокрытия структуры сообществ в графах, позволяющий защитить конфиденциальную информацию от анализа с помощью графовых нейронных сетей.

Разработан алгоритм FCom-DICE, комбинирующий возмущения структуры графа и атрибутов узлов для повышения эффективности сокрытия сообществ.

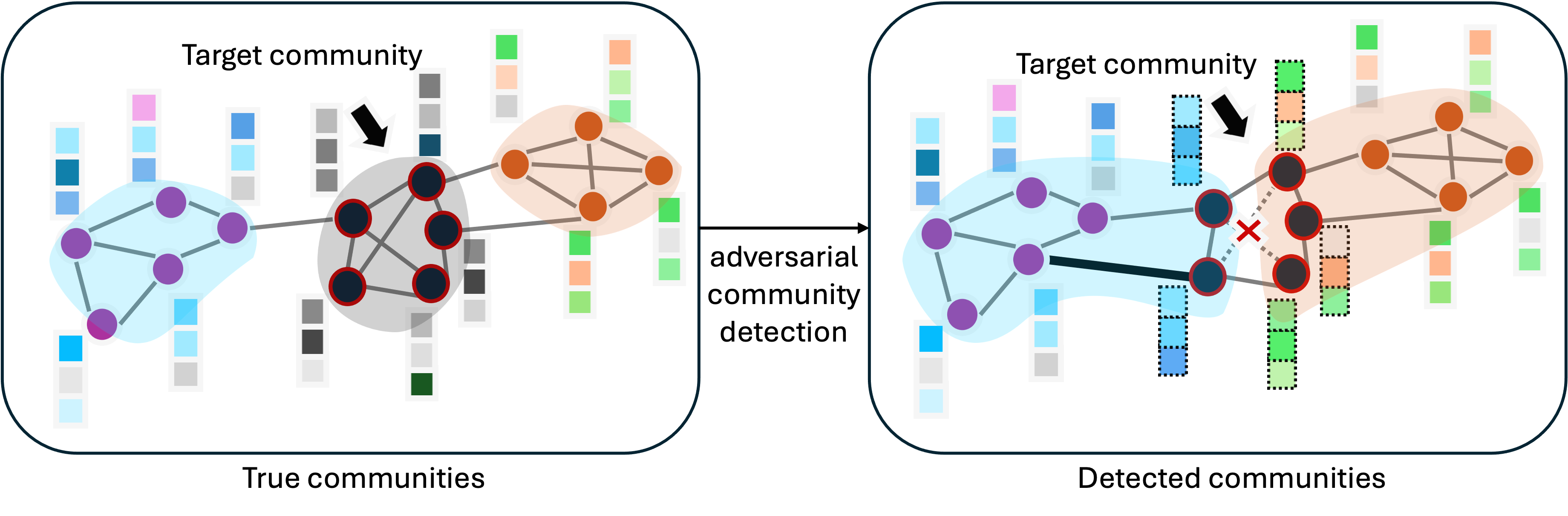

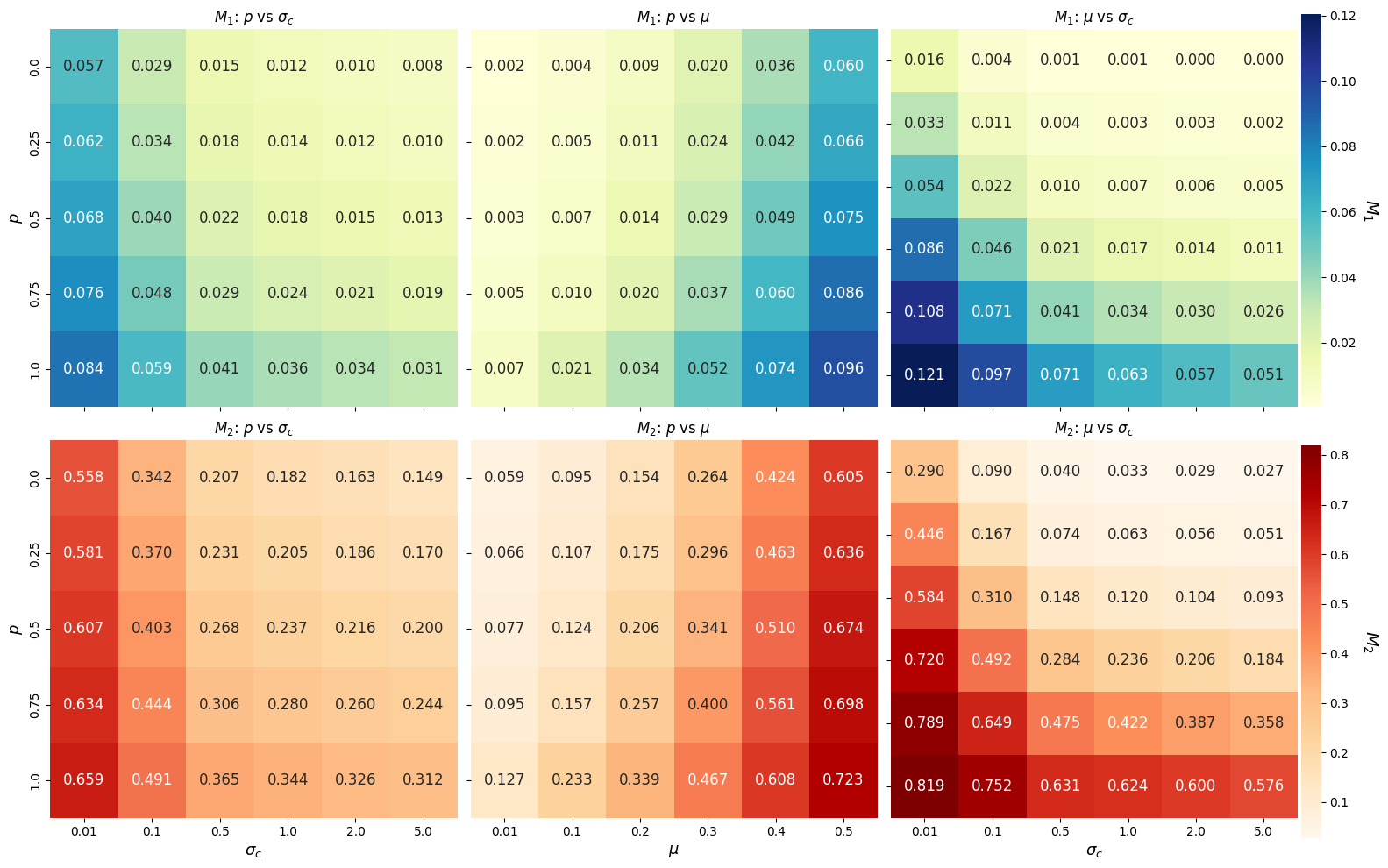

Несмотря на широкое применение графовых нейронных сетей для задач кластеризации и выявления сообществ, возникает риск раскрытия конфиденциальной информации о групповых связях и коллективном поведении. В данной работе, посвященной теме ‘Community Concealment from Unsupervised Graph Learning-Based Clustering’, исследуется возможность сокрытия целевого сообщества путем внесения контролируемых изменений в структуру графа и атрибуты узлов. Предложенный метод FCom-DICE, комбинируя структурные модификации с изменением признаков, демонстрирует значительное улучшение эффективности сокрытия по сравнению с существующими подходами, достигая прироста до 45% в различных сценариях. Возможно ли разработать еще более эффективные стратегии защиты конфиденциальности групповых связей в графовых данных, учитывая постоянно развивающиеся возможности графовых нейронных сетей?

Невидимая структура: вызовы анализа сетевых сообществ

Выявление сообществ внутри сложных сетей имеет решающее значение для понимания поведения системы, однако эта задача становится все более трудной по мере роста этих сетей. В то время как небольшие сети можно анализировать относительно легко, масштабные взаимосвязанные структуры, такие как социальные сети, интернет или биологические системы, представляют собой значительные вычислительные и аналитические трудности. С увеличением числа узлов и связей, алгоритмы, эффективные для небольших сетей, часто становятся непрактичными или неточными. Поиск паттернов и групп, имеющих общие характеристики, требует все более сложных методов и вычислительных ресурсов, а также подвержен влиянию шума и неполноты данных. Таким образом, способность эффективно обнаруживать сообщества в крупных сетях становится критически важной для широкого спектра приложений, от анализа социальных тенденций до обеспечения кибербезопасности и понимания сложных биологических процессов.

Традиционные методы обнаружения сообществ в сложных сетях часто основываются на упрощающих предположениях о структуре связей, что делает их уязвимыми к манипуляциям и неэффективными при анализе сообществ с нечеткими границами. Например, алгоритмы, предполагающие плотную связь внутри сообществ и редкие связи между ними, могут давать сбои, если структура сети отклоняется от этого идеала. Более того, злоумышленники могут намеренно изменять сеть — добавляя или удаляя связи — чтобы сбить с толку эти алгоритмы и скрыть истинную структуру сообществ, что представляет серьезную угрозу для безопасности сети и достоверности аналитических данных. Поэтому возникает необходимость в разработке более устойчивых и гибких методов, способных адаптироваться к различным структурам и противостоять преднамеренным искажениям.

Сложность выявления истинной структуры сообществ в сложных сетях стимулирует разработку методов активного сокрытия этих самых сообществ. Это явление, изначально представлявшее собой теоретический вызов для алгоритмов анализа сетей, приобретает всё большую актуальность в контексте информационной безопасности. Злоумышленники могут намеренно маскировать связи внутри своей сети, затрудняя обнаружение и нейтрализацию вредоносной активности. Такие методы сокрытия, как добавление фиктивных связей или изменение весов существующих, эффективно обманывают традиционные алгоритмы обнаружения сообществ, подрывая аналитическую целостность и создавая угрозу для стабильности и безопасности сетевых систем. В результате, развитие технологий сокрытия сообществ требует параллельной разработки более устойчивых и адаптивных методов анализа, способных выявлять скрытые структуры и противодействовать намеренным манипуляциям.

Базовый подход: возмущение сетевой структуры

Алгоритм DICE представляет собой базовый подход к сокрытию структуры сообществ в сети, основанный на целенаправленном удалении связей внутри сообществ и добавлении связей между ними. Данная стратегия направлена на размывание внутренней связанности групп узлов и усиление связей между различными группами, что затрудняет выявление исходной структуры сообществ при анализе сети. Удаление внутренних связей снижает плотность внутри сообществ, а добавление межгрупповых связей увеличивает общую связность сети, что приводит к снижению различий между сообществами и усложнению их идентификации. Эффективность алгоритма зависит от числа удаленных и добавленных связей, определяемых бюджетом на возмущения (PerturbationBudget).

Алгоритм DICE, осуществляя сокрытие сообществ, не учитывает атрибуты узлов или более широкий контекст признаков сети. Это означает, что манипуляции с графом — удаление связей внутри сообществ и добавление между ними — осуществляются исключительно на основе топологической структуры. Отсутствие анализа атрибутов узлов может привести к неэффективным изменениям, не оптимальным с точки зрения сокрытия сообществ, а также к созданию аномальных паттернов, которые могут быть обнаружены при анализе сети с учетом ее семантических свойств. В частности, удаление связей между узлами, имеющими схожие атрибуты, может привлечь внимание, в то время как добавление связей между узлами с различными характеристиками может создать искусственные связи, не соответствующие ожидаемому поведению сети.

Эффективность алгоритма DICE напрямую зависит от установленного “Бюджета Возмущений” (PerturbationBudget), который определяет максимально допустимый объем изменений в структуре сети. Превышение данного бюджета увеличивает вероятность обнаружения манипуляций, поскольку значительные изменения в связях между узлами могут быть расценены как аномальные. Ограничение бюджета влияет на степень сокрытия сообществ; чем меньше бюджет, тем менее эффективно алгоритм может скрывать структуру сообществ, но тем ниже риск обнаружения. Таким образом, выбор оптимального бюджета требует компромисса между степенью сокрытия и уровнем незаметности изменений.

FComDICE: осмысленное сокрытие сетевых сообществ

FComDICE расширяет функциональность алгоритма DICE путем интеграции атрибутов узлов и концепции ‘Пространства признаков’ (FeatureSpace). Это позволяет алгоритму осуществлять переподключение (rewiring) ребер сети на основе степени сходства признаков соединяемых узлов. В отличие от DICE, который оперирует исключительно структурой графа, FComDICE учитывает информацию о характеристиках узлов при модификации связей, что позволяет создавать более правдоподобные и менее заметные изменения в структуре сети, сохраняя при этом важные свойства исходного графа.

Алгоритм FComDICE осуществляет модификацию связей в сети, приоритизируя изменения, которые минимизируют различия в атрибутах (признаках) между соединяемыми узлами. Этот подход направлен на создание более естественных возмущений в структуре сети, поскольку новые связи формируются между узлами со схожими характеристиками. Минимизация расхождений в признаках между соединенными узлами позволяет снизить вероятность обнаружения возмущений при анализе структуры сети, делая изменения менее заметными и более правдоподобными с точки зрения сохранения присущих ей закономерностей.

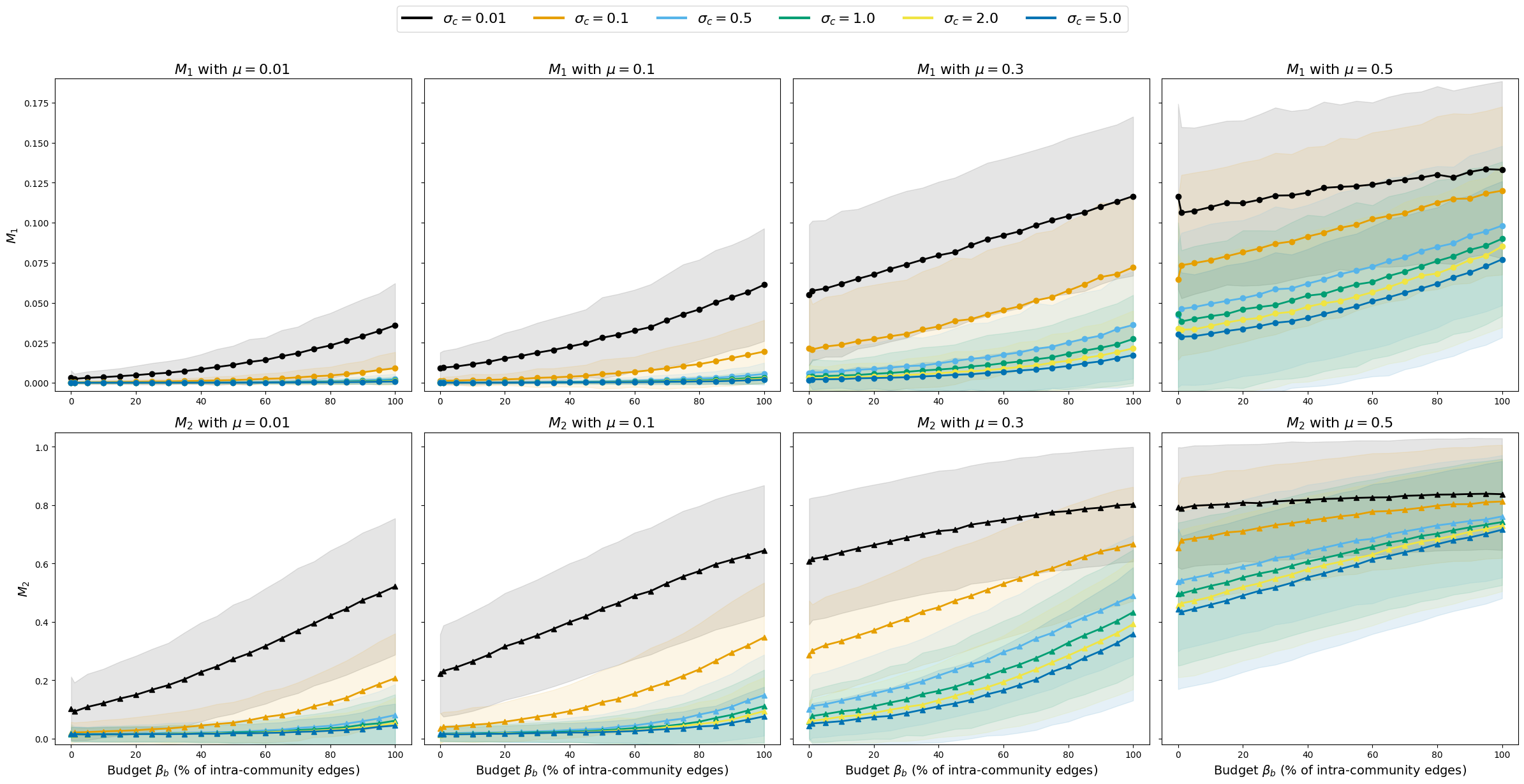

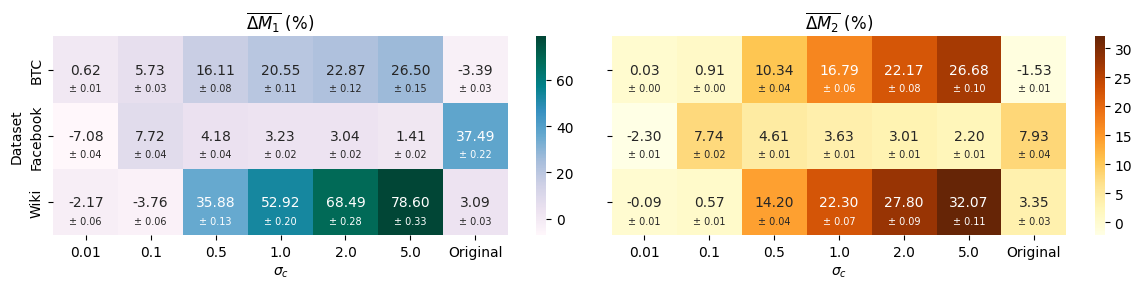

Анализ с использованием метрики ‘ElementCentricSimilarity’ показал, что FComDICE эффективно изменяет структуру сети, сохраняя при этом ключевые сетевые свойства. В ходе тестирования было зафиксировано повышение эффективности скрытия сообществ на 20-30% по сравнению с существующими методами, что измерялось с помощью метрики M2. Данный результат свидетельствует о способности FComDICE вносить изменения в граф таким образом, чтобы сохранялась его основная организация, одновременно затрудняя выявление сообществ при анализе структуры сети.

Проверка эффективности сокрытия сетевых сообществ

Для оценки эффективности алгоритмов сокрытия сообществ исследователи используют синтетические сети, генерируемые с помощью ‘LFRBenchmark’. Данный инструмент позволяет создавать сети с заданными параметрами, такими как количество сообществ, их размер и степень связности, что обеспечивает контролируемую среду для тестирования и сравнения различных алгоритмов сокрытия. Использование синтетических данных исключает влияние случайных особенностей реальных сетей и позволяет более точно оценить способность алгоритма скрывать структуру сообществ от алгоритмов их обнаружения. Параметры генерации сетей тщательно настраиваются для охвата широкого спектра возможных сценариев и обеспечения репрезентативности результатов.

Для оценки эффективности алгоритмов сокрытия сообществ используются методы обнаружения сообществ, в частности ‘GNNCommunityDetection’ и ‘ModularityMaximization’. ‘GNNCommunityDetection’ применяет графовые нейронные сети для выявления структуры сообществ, в то время как ‘ModularityMaximization’ оптимизирует модульность графа для определения наиболее вероятных границ сообществ. Оба подхода служат базовыми для сравнения, позволяя количественно оценить, насколько успешно алгоритмы сокрытия маскируют истинную структуру сообществ в графе, и обеспечивают основу для оценки прироста эффективности новых алгоритмов.

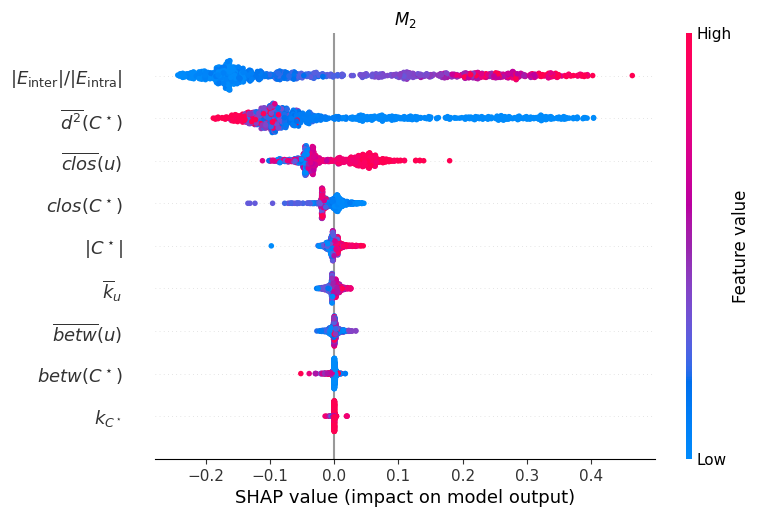

Анализ с использованием метода SHAP (SHapley Additive exPlanations) позволил выявить наиболее влиятельные признаки узлов, определяющие способность к сокрытию сообществ. Результаты показали, что алгоритм FComDICE демонстрирует увеличение показателя M1 до 2000% по сравнению с базовым алгоритмом DICE при определенных условиях, а именно при \mu = 0.01. Это свидетельствует о значительном повышении эффективности FComDICE в скрытии структуры сообществ в сетевых данных при указанном параметре.

Последствия и перспективы дальнейших исследований

Эффективная маскировка сообществ представляет собой серьезную угрозу для сетевой безопасности, поскольку позволяет злоумышленникам скрывать критически важную инфраструктуру и конфиденциальные данные. Возможность намеренно исказить структуру сети, замаскировав реальные связи между узлами, затрудняет обнаружение вредоносной активности и идентификацию ключевых элементов, таких как серверы управления или хранилища данных. Это создает благоприятную среду для проведения атак, направленных на нарушение целостности сети, кражу информации или дестабилизацию систем. Подобные методы маскировки могут применяться для сокрытия ботнетов, координации распределенных атак типа «отказ в обслуживании» (DDoS) или обеспечения анонимности киберпреступников, что подчеркивает необходимость разработки эффективных контрмер и алгоритмов обнаружения.

Понимание и нейтрализация техник сокрытия сообществ в сетях имеет первостепенное значение для защиты от целенаправленных атак и поддержания целостности сетевой инфраструктуры. Злоумышленники могут намеренно маскировать критически важные узлы или чувствительные данные, создавая иллюзию нормальной сетевой активности. Разработка эффективных методов обнаружения и противодействия подобным манипуляциям позволяет выявлять скрытые угрозы, восстанавливать истинную структуру сети и предотвращать потенциальные нарушения. Исследования в этой области направлены на создание алгоритмов, способных адаптироваться к меняющимся условиям и противостоять сложным стратегиям сокрытия, обеспечивая надежную защиту от внешних воздействий и сохраняя стабильность функционирования сетевых систем.

Перспективные исследования направлены на создание более устойчивых и адаптивных алгоритмов сокрытия сообществ в сетях. Особое внимание уделяется изучению взаимосвязи между проектированием признаков и устойчивостью сети к внешним воздействиям. Важной задачей является обеспечение стабильности метрики Element-Centric Similarity даже при различных уровнях возмущений, что позволит более эффективно выявлять и нейтрализовать попытки сокрытия критически важных элементов сетевой инфраструктуры и конфиденциальных данных. Разработка таких алгоритмов позволит не только повысить безопасность сетей, но и улучшить их способность к самовосстановлению после атак и других неблагоприятных событий.

Исследование, представленное в данной работе, стремится к упрощению сложных систем обнаружения сообществ в графах. Авторы предлагают метод FCom-DICE, который, подобно искусному резчику, удаляет лишние детали, чтобы скрыть истинную структуру сообществ. Как заметил Роберт Тарьян: «Простота — это высшая степень совершенства». Эта фраза отражает суть подхода, представленного в статье — повышение эффективности сокрытия сообществ за счёт продуманного изменения как структуры графа, так и признаков узлов. Упор на минимально необходимые изменения, а не на сложные преобразования, демонстрирует стремление к ясности и элегантности в решении сложной задачи обеспечения конфиденциальности.

Что Дальше?

Представленная работа, хоть и демонстрирует улучшение в сокрытии структуры сообществ в графах, лишь слегка приоткрывает завесу над истинной сложностью задачи. Упор на одновременное возмущение как структуры графа, так и признаков узлов — шаг логичный, но не лишенный определенной наивности. Ведь сама концепция “сообщества” — это абстракция, порожденная нашим стремлением к упорядочиванию хаоса. А хаос, как известно, не терпит упрощений.

Будущие исследования должны сместить фокус с поиска “оптимальных” возмущений к изучению динамики сокрытия. Как меняется эффективность методов сокрытия при изменении характеристик графа и стратегий атак? Какова минимальная информация, необходимая для восстановления структуры сообществ даже после значительных возмущений? И, главное, не является ли погоня за абсолютным сокрытием иллюзией, подобно стремлению к бесконечной точности?

Представляется, что истинный прогресс лежит в принятии неизбежной неопределенности. Вместо того, чтобы пытаться полностью скрыть структуру графа, следует сосредоточиться на создании систем, устойчивых к частичному раскрытию информации. И тогда, возможно, удастся достичь баланса между конфиденциальностью и полезностью данных, не жертвуя ясностью ради призрачного совершенства.

Оригинал статьи: https://arxiv.org/pdf/2602.12250.pdf

Связаться с автором: https://www.linkedin.com/in/avetisyan/

Смотрите также:

- ПРОГНОЗ ДОЛЛАРА К ШЕКЕЛЮ

- БИТКОИН ПРОГНОЗ. BTC криптовалюта

- SIREN ПРОГНОЗ. SIREN криптовалюта

- ЭФИРИУМ ПРОГНОЗ. ETH криптовалюта

- MYX ПРОГНОЗ. MYX криптовалюта

- SOL ПРОГНОЗ. SOL криптовалюта

- SAROS ПРОГНОЗ. SAROS криптовалюта

- ДОГЕКОИН ПРОГНОЗ. DOGE криптовалюта

- ПРОГНОЗ ДОЛЛАРА

- ZEC ПРОГНОЗ. ZEC криптовалюта

2026-02-15 09:11